AntiVirusソフトじゃ足りない!? 個人情報保護法「漏えいのおそれ」に潜む罠

2022年4月に「個人情報保護法」が改正されました。

まもなく改正後1年が経とうとしている今、改正で新たに加わった「報告の義務化」に対応するため、EDR が注目されています。

本ブログでは、法改正によりなぜEDRが必要とされているのか?について詳しくご説明いたします。

目次[非表示]

個人情報保護法改正の内容について

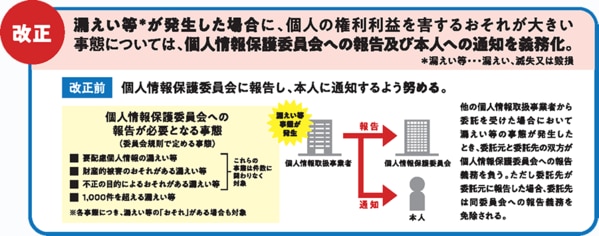

個人情報保護法の改正内容のうち、「漏えい等報告・本人通知の義務化」が今回の話のポイントとなります。

法改正により、インシデント発生時、情報漏えいのおそれがあるかどうかを調査し、判断したうえで報告するという「法的義務」が発生するようになりました。

情報漏えい「等」と表現がありますが、これには漏えいの他、滅失、毀損も含まれています。

つまり、データの流出だけでなく、データが消える、改ざんされた、という場合も漏えい等事案に含まれ、報告義務が発生することになります。

また、決定的な証拠がなくとも、漏えいのおそれがあるだけで、それを認識した段階で報告が必要となります。

「漏えいのおそれ」になるかどうかの判断基準

「漏えいのおそれ」については、どのような基準で判断されるのでしょうか?

マルウェアが検知された場合について考えてみましょう。

個人情報保護委員会のFAQに下記のような記載があります。

Q17-11

(別添2)特定個人情報の漏えい等に関する報告等(事業者編)3Aの「(※3)(イ)」に「特定個人情報を格納しているサーバや、当該サーバにアクセス権限を有する端末において、情報を窃取する振る舞いが判明しているマルウェアの感染が確認された場合」とありますが、特定個人情報を格納しているサーバにおいてマルウェアを検知した場合には、漏えいのおそれがあると判断されますか。

A17-11

(別添2)特定個人情報の漏えい等に関する報告等(事業者編)3A(※3)は、漏えいが発生したおそれがある事態に該当し得る事例を示したものであり、単にマルウェアを検知したことをもって直ちに漏えいのおそれがあると判断するものではなく、防御システムによるマルウェアの実行抑制の状況、外部通信の遮断状況等についても考慮することになります。

上記FAQによると、マルウェアの検知=漏えいのおそれと判断するものではなく、マルウェアの実行抑制状況、外部通信の遮断状況等を以って判断する、とされています。

調査の結果、「漏えいのおそれなし」と判断できる場合は、報告の義務は帯びません。

ただし、この調査にはエンドポイント(サーバ、PC)のふるまい検知や、完全なネットワークログ等が必要となります。

ログ情報が不足していると「漏えいのおそれ」の有無を判断できない状態に陥ります。

「漏えいのおそれ」を判断できない!

従来のセキュリティソフトを利用していた場合の罠

従来のセキュリティソフトを利用している環境でマルウェアが検出された場合、「漏えいのおそれ」を判断するのに十分な情報は提供されるのでしょうか?

残念ながら、ウィルス対策ソフトでわかるのは、「検知したこと」と「本体を駆除したこと」といったレベルの情報がほとんどです。

検知されたマルウェアは実行されてしまったのか? ネットワーク内での二次感染の状況は? 外部のC&Cサーバ(※)との通信が発生している形跡は?など、検知後にどのような事態が発生し、どのような影響を及ぼしたのかを調査・判断するための情報が含まれていないのです。

これでは、「漏えいのおそれ」が有るのか無いのか判断できません。

ログ情報が足りず「漏えいおそれなし」と判断ができない場合、すべての検知で報告義務が発生する可能性がでてきます。

このような時に力を発揮するのが

EDR(Endpoint Detection and Response)です。

従来のエンドポイントセキュリティ製品は、「マルウェアの侵入を止める」ことを目的としています。

これに対し、EDRはその名が示す通り、「インシデントの検知(Detect) および その後の対応(Response)」を目的とした製品です。

EDRでは、マルウェアの侵入を前提としており、下記のような 対応を実施します。

- セキュリティインシデントの検出

- セキュリティインシデントの調査

- インシデントの封じ込め(隔離)

- エンドポイントの修復

EDRを利用している環境であれば、上記で述べたような調査を実施し、「漏えいのおそれ」の有無を判断したうえで、個人情報保護法が定める対応を実行できるのです。

※C&Cサーバ(Command and Control Server)

マルウェアに感染したコンピュータ群に命令(Command)を出したり制御(Control)したりする役割を担うサーバ。

中堅・中小企業におすすめのEDR:SentinelOne

このように、企業のエンドポイントセキュリティにおいて、EDRの重要性は増しているといえます。

しかし、セキュリティ分野における運用は、専門的な知識が必要になることも多く、多くのEDR製品ではSOC(Security Operation Center)での運用が前提となっています。

自社でSOCを建付けられない場合は、アウトソーシングのSOCサービスを契約する必要があります。

SOCサービスは非常に高額のため、EDRは大企業向け、というイメージが付きまとい、中小企業では現実的ではないと考えられてきました。

一方、SentinelOne では AI を活用し、インシデント検知後の処理・復旧を自動化することにより、『SOCサービスなしのEDR運用』が可能です。

また、ライセンスについても、最低購入数が設定されている製品が多い中、SentinelOne は 1ライセンスから購入可能な点も、大きなポイントです。

まとめ

大企業向けとあきらめていたEDRも、SentinelOne であれば 中堅・中小企業の規模での導入が可能です。

『エンドポイント保護のさらなる強化』も、『個人情報保護法改正への対応』も、SentinelOneでお得に実現してみませんか?

SentinelOne導入についてのご相談は、ぜひデジタルテクノロジーにお問い合わせください。

◆SentinelOne 製品紹介ページはこちら ↓